Nel panorama delle minacce informatiche, un nuovo nome si è fatto strada con preoccupante rapidità: StrelaStealer.

Questo malware, classificato come infostealer, ha colpito l’attenzione degli esperti di sicurezza Unit 42 di Palo Alto Networks per la sua capacità di sottrarre informazioni sensibili, in particolare credenziali da client di posta elettronica.

Origini e evoluzione

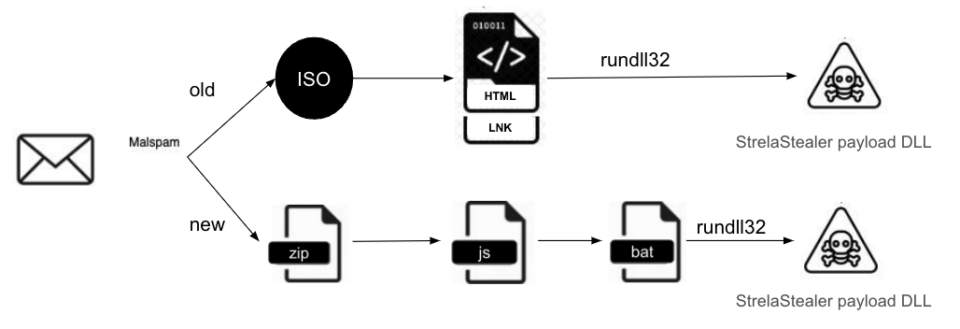

Identificato per la prima volta nel novembre 2022, StrelaStealer ha mostrato una rapida evoluzione nelle sue tecniche di attacco. Le campagne di phishing a tema fattura, che utilizzano allegati ingannevoli, sono il veicolo principale attraverso cui questo malware si diffonde.

Secondo la più recente catena d’infezione una volta aperto l’allegato ZIP, un file JScript viene rilasciato, innescando l’esecuzione di un file DLL che avvia il payload dell’infostealer.

Impatto

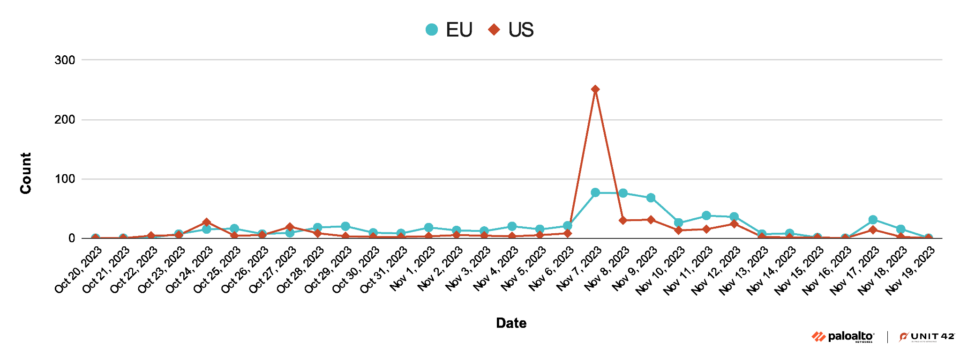

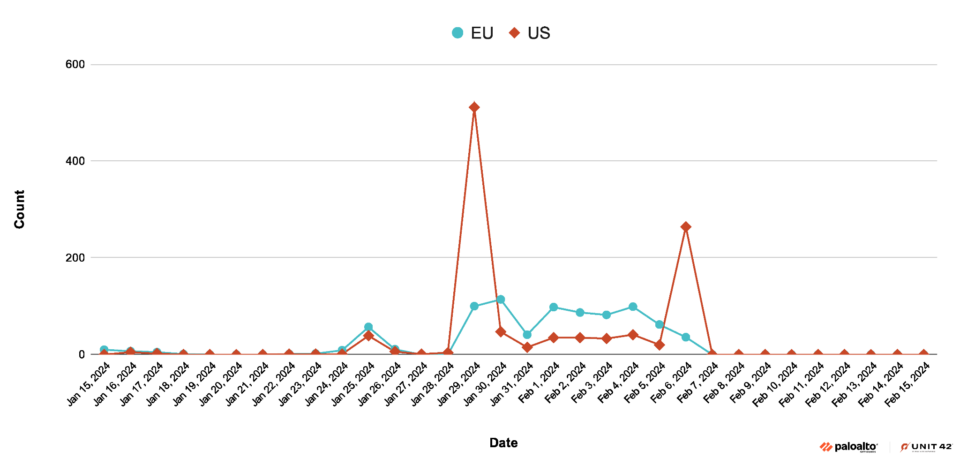

La portata di StrelaStealer è stata ampia, con oltre 100 organizzazioni negli Stati Uniti e nell’Unione Europea colpite da novembre 2023, con il settore high tech maggiormente preso di mira.

La natura insidiosa di questo malware richiede una vigilanza costante e l’adozione di misure preventive, come la diffidenza verso e-mail sospette e l’uso di buone soluzioni antivirus.

Vigilanza sempre necessaria

Mentre la comunità cyber continua a lottare contro le minacce informatiche, StrelaStealer serve da monito sull’importanza della sicurezza digitale. La consapevolezza e l’educazione degli utenti rimangono armi fondamentali nella difesa contro gli attacchi informatici, e StrelaStealer è solo l’ultimo esempio di come la vigilanza sia sempre necessaria.