Cybercrime e l’ascesa degli infostealer nelle campagne di phishing

L’infostealer diventata uno dei payload più utilizzati nelle campagne di phishing

L’infostealer diventata uno dei payload più utilizzati nelle campagne di phishing

I malware della settimana

Questa campagna si inserisce in una tendenza ormai consolidata

Non è stata sfruttata una vulnerabilità tecnica di Instagram, ma una debolezza nella logica decisionale AI

Un’esca costruita attorno all’intelligenza artificiale

L’attacco non sfrutta una vulnerabilità ma si basa interamente sull’ingegneria sociale

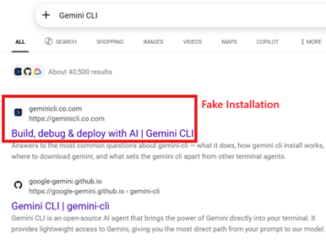

Sfruttata l’impersonificazione di Gemini e Claude Code per diffondere informazioni rubate

I malware della settimana

Una nuova campagna sfrutta le notifiche digitali della Pubblica Amministrazione

Il messaggio induce le vittime a chiamare un finto supporto clienti per rubare codici e autorizzare movimenti illeciti

Apri un sito e guadagna con Altervista - Disclaimer - Segnala abuso - Notifiche Push - Privacy Policy - Gestisci preferenze di tracciamento