Una nuova campagna di smishing individuata dal CERT-AgID sta prendendo di mira utenti italiani sfruttando il nome dell’INPS e la promessa di un presunto bonus carburante. L’operazione utilizza SMS fraudolenti che invitano le vittime a cliccare su collegamenti malevoli per ottenere un beneficio economico apparentemente legittimo. Dietro la campagna si nasconde però un’infrastruttura molto più strutturata rispetto alle tradizionali frodi via SMS, caratterizzata da elementi tecnici compatibili con il noto ecosistema di Phishing-as-a-Service denominato Darcula.

L’aspetto più interessante emerso dall’analisi tecnica degli artefatti associati alla campagna riguarda proprio la possibile correlazione con questa piattaforma criminale, già osservata a livello internazionale in numerose operazioni di phishing e smishing rivolte a enti governativi, istituti finanziari e servizi di pagamento.

Come funziona la campagna

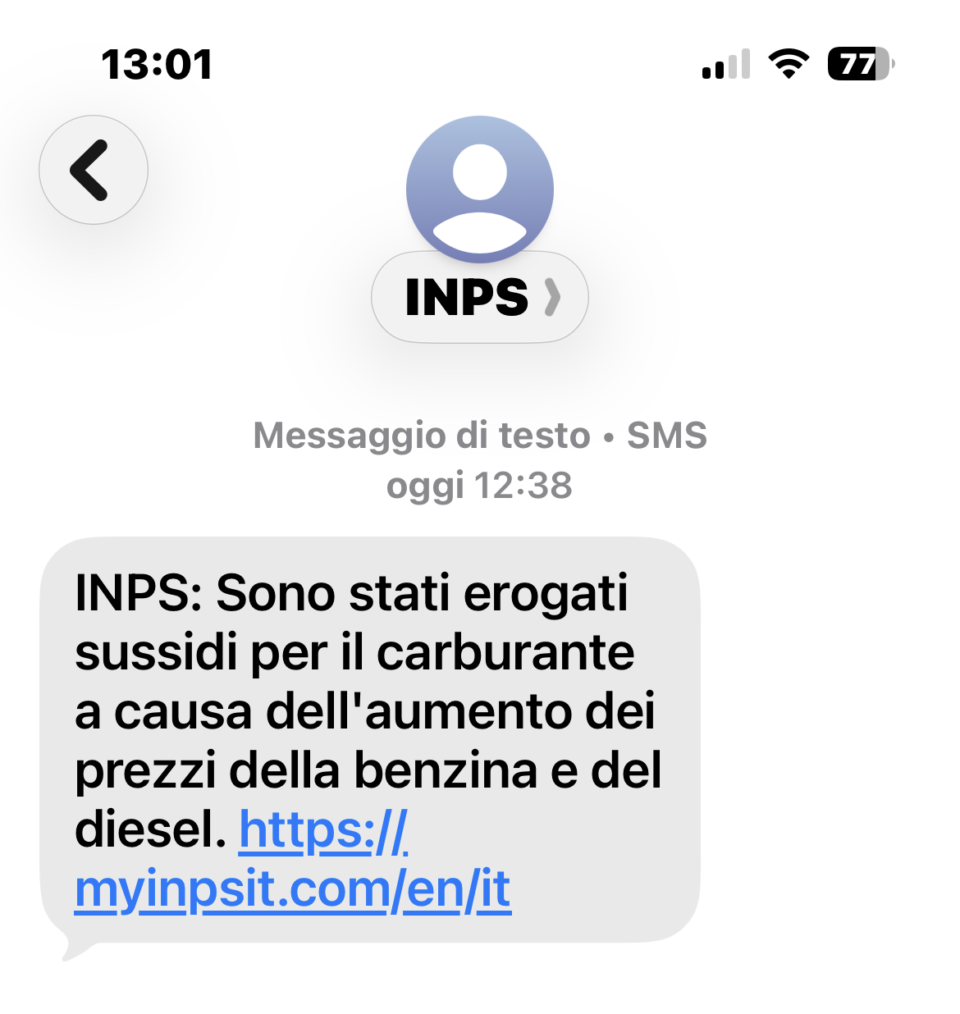

Gli utenti ricevono messaggi SMS che simulano comunicazioni ufficiali dell’INPS relative a un presunto bonus carburante. Il testo induce la vittima a cliccare rapidamente su un link per completare la procedura di accredito.

Una volta aperto il collegamento, l’utente viene reindirizzato verso un sito clone progettato per riprodurre l’aspetto grafico del portale istituzionale. La falsa piattaforma richiede inizialmente dati anagrafici e informazioni personali di base. Successivamente vengono richiesti i dati della carta di credito con il pretesto di consentire l’erogazione del bonus. Questo dettaglio rappresenta uno degli elementi distintivi della campagna, che appare focalizzata principalmente sul furto diretto delle credenziali di pagamento piuttosto che sulla raccolta di documenti di identità o informazioni lavorative utilizzate in passato per le frodi SPID.

Il processo è costruito per risultare rapido, credibile e coerente con le normali procedure digitali della Pubblica Amministrazione. L’utilizzo di loghi istituzionali, terminologia amministrativa e pagine web graficamente curate aumenta notevolmente l’efficacia dell’inganno.

Gli elementi compatibili con Darcula

L’analisi tecnica effettuata sugli artefatti della campagna ha evidenziato diversi indicatori compatibili con Darcula, una piattaforma di Phishing-as-a-Service che consente ai cybercriminali di creare e distribuire rapidamente kit di phishing pronti all’uso. Darcula si distingue per la capacità di offrire infrastrutture modulari dedicate soprattutto alle campagne di smishing. Il servizio mette a disposizione template grafici, gestione centralizzata dei domini, pannelli amministrativi per la raccolta delle credenziali rubate e sistemi automatizzati per l’invio massivo di SMS. Uno degli elementi tipici associati a Darcula riguarda proprio la standardizzazione delle pagine fraudolente. Le campagne osservate condividono spesso strutture HTML simili, componenti JavaScript riutilizzati e workflow identici nella raccolta delle informazioni delle vittime. Anche l’utilizzo di domini registrati dinamicamente e rapidamente sostituiti rappresenta una caratteristica coerente con questo ecosistema criminale.

Il modello Phishing-as-a-Service consente inoltre anche ad attori con competenze tecniche limitate di lanciare campagne sofisticate acquistando accesso a infrastrutture già operative. Questo abbassa significativamente la barriera di ingresso nel cybercrime e contribuisce alla rapida proliferazione di campagne di smishing su larga scala.

Perché il fenomeno è in crescita

La diffusione di piattaforme come Darcula sta trasformando profondamente il panorama delle minacce phishing. In passato la realizzazione di campagne credibili richiedeva competenze tecniche relativamente avanzate nella gestione dei server, nello sviluppo delle pagine clone e nell’orchestrazione delle infrastrutture malevole. Oggi molte di queste attività vengono offerte come servizio attraverso veri e propri marketplace criminali. Questo approccio industrializza il phishing e rende possibile il lancio simultaneo di campagne localizzate in più paesi, adattate a enti pubblici, banche o operatori specifici. La personalizzazione geografica e linguistica aumenta ulteriormente l’efficacia degli attacchi. Nel caso italiano, il nome dell’INPS rappresenta un vettore particolarmente efficace perché immediatamente riconoscibile e associato a comunicazioni economiche reali come bonus, rimborsi o prestazioni previdenziali.

Le misure di protezione

La difesa contro campagne di questo tipo richiede una combinazione di consapevolezza utente e controlli tecnici. È fondamentale diffidare di SMS che richiedono azioni urgenti o l’inserimento di dati bancari tramite link ricevuti via messaggio. L’INPS non richiede informazioni complete sulle carte di pagamento attraverso comunicazioni SMS.Gli utenti dovrebbero verificare sempre il dominio visitato, evitando di inserire credenziali o dati finanziari su siti raggiunti tramite collegamenti sospetti. In caso di compromissione è necessario contattare immediatamente la banca per bloccare la carta, monitorare eventuali transazioni anomale e segnalare l’incidente alla Polizia Postale e al CERT-AGID. L’emergere di piattaforme Phishing-as-a-Service come Darcula conferma inoltre come le campagne di smishing stiano evolvendo verso modelli sempre più professionali, automatizzati e scalabili, rendendo indispensabile un rafforzamento continuo delle attività di awareness e difesa digitale.