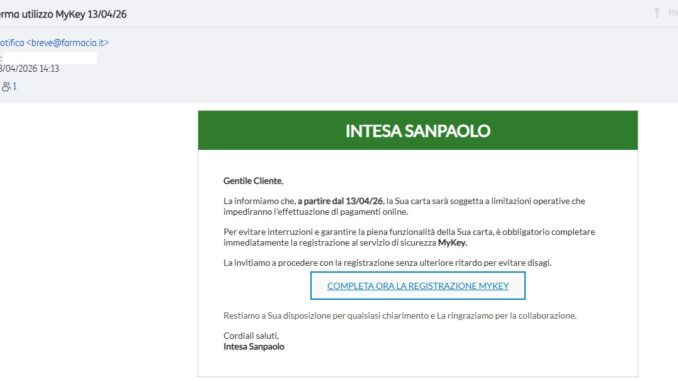

Evidenzio una campagna di phishing a tema Intesa Sanpaolo in lingua italiana basata su un falso messaggio di “Conferma utilizzo MyKey”.

L’attacco si inserisce nel panorama delle frodi bancarie che sfruttano l’ingegneria sociale per indurre le vittime a fornire credenziali e codici di autenticazione. In questo caso l’infrastruttura appare costruita ad hoc dagli attaccanti, indicando un livello organizzativo più strutturato.

Tecnica di distribuzione e leva psicologica

La diffusione del messaggio avviene tramite e-mail, con un contenuto progettato per evocare urgenza e preoccupazione. Il riferimento a “MyKey”, l’identità digitale bancaria di Intesa Sanpaolo, rappresenta un elemento chiave di credibilità. L’utente viene portato a credere che sia necessaria una verifica immediata per evitare problemi di sicurezza, riducendo la soglia di attenzione verso elementi sospetti come il dominio del link.

Infrastruttura malevola dedicata

L’analisi del link mostra che il dominio è stato registrato e predisposto specificamente per la campagna. Questo approccio consente agli attaccanti un controllo completo sull’infrastruttura, inclusa la gestione dei certificati HTTPS (tramite il servizio Let’s Encrypt) e delle logiche di backend. L’utilizzo di domini creati ad hoc permette anche una maggiore flessibilità operativa, come la rotazione rapida degli indirizzi e l’adozione di tecniche di evasione più efficaci.

Landing page e probabile phishing kit

Una volta effettuato il click, la vittima viene indirizzata verso una pagina che replica fedelmente l’interfaccia di accesso bancaria. Queste pagine sono generalmente generate tramite kit di phishing, che includono componenti grafici ufficiali e script per la raccolta dei dati. L’utente è invitato a inserire le proprie credenziali e successivamente eventuali codici OTP. I dati vengono trasmessi in tempo reale agli attaccanti, consentendo un utilizzo immediato per l’accesso al conto legittimo. Dal punto di vista tecnico, le credenziali vengono inviate a endpoint controllati dagli attaccanti tramite richieste HTTP POST.

Conclusioni e misure di difesa

Come sempre la difesa richiede una combinazione di consapevolezza e strumenti tecnici. Gli utenti devono evitare di interagire con link ricevuti tramite comunicazioni non verificate e accedere ai servizi bancari solo tramite i canali ufficiali. È fondamentale inoltre non inserire codici OTP su pagine sospette. A livello organizzativo, è necessario implementare sistemi di monitoraggio dei domini malevoli, analisi comportamentale del traffico e programmi di formazione continua. Solo un approccio integrato consente di contrastare efficacemente queste minacce in continua evoluzione.

La mia pronta segnalazione di abuso alla Banca e ai provider interessati ha portato al takedown immediato del dominio.

Indicatori tecnici e rilevamento

L’utilizzo di un dominio dedicato introduce indicatori specifici. Tra questi, la recente registrazione del dominio e l’assenza di reputazione. Si ricorda sempre che nonostante l’uso di certificati HTTPS validi, l’analisi del dominio completo rimane sempre un elemento essenziale per identificare la frode.

- https[:]//www.fromagerie-rolle.ch/shop/x4pppolu/err6t9f5dg/ds3x20wr/

- https[:]//ead-id-net-lod-it-ord-id-it.com/ITdoaler/tcelesIT/sipaIT-net/app/log.php